Tal y como comentaba en el post anterior de esta serie ("Ayuda LOPD II: Declaración de ficheros", cuya lectura recomiendo con carácter previo a éste), la notificación a la AEPD de los ficheros con datos de carácter personal de los que un responsable de fichero sea titular (en nuestro caso, conforme al objetivo de estos posts, lo será la pyme / micropyme o un autónomo) es una de las obligaciones básicas que impone la normativa vigente en materia de protección de datos de carácter personal.

Asimismo, recomiendo también la lectura de los posts: "Guía implantación LOPD en Pymes (II)", en el que explico las principales definiciones de la norma que hay que conocer para cumplimentar correctamente la declaración, y "Guía implantación LOPD en Pymes (III)", en el que doy una serie de pautas básicas para la identificación de los ficheros manejados y para su notificación a la AEPD.

Una vez identificados los ficheros que utilizamos ("Nóminas - Recursos Humanos", "Clientes y/o proveedores", etc.) para su notificación utilizaremos el sistema NOTA (NOtificaciones Telemáticas a la AEPD) que la Agencia pone a nuestra disposición en su sitio web (www.agpd.es).

Lo primero que debemos hacer es obtener el formulario para la notificación de ficheros de titularidad privada (se trata de un archivo pdf que se puede descargar desde el siguiente enlace: Formulario Nota de titularidad privada y que se encuentra situado en la parte inferior de la página):

Figura 1.- Obtención del Formulario Nota de titularidad privada desde el sitio web de la AEPD.

Al pulsar sobre el enlace indicado en la figura anterior, se abrirá el formulario y lo guardaremos en nuestro ordenador (Archivo > Guardar como...).

Una vez hecho esto comenzamos a dar la información básica para cumplimentarlo. En nuestro ejemplo se trata de dar de alta un fichero, es decir, de notificar el fichero para su inscripción en el Registro General de Protección de Datos (RGPD) de la AEPD, por lo que deberemos marcar la casilla "Alta".

Figura 2.- Tipo de solicitud de inscripción: Alta.

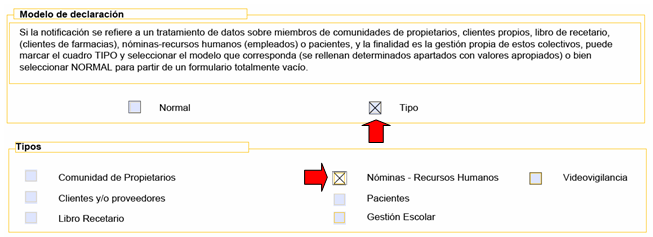

Tras marcar la casilla "Alta", debemos seleccionar el modelo de declaración de alta a efectuar. Si marcamos la casilla "Normal" partiremos de un formulario totalmente vacío, es decir, deberemos cumplimentar todos los apartados partiendo de cero, mientras que si marcamos la casilla "Tipo" se nos mostrará un formulario en el que se autocompletarán determinados apartados con los valores más apropiados para determinados ficheros o tratamientos. Para pymes y micropymes y cuando se trate dar de alta ficheros o tratamientos frecuentemente utilizados por éstas, recomiendo utilizar la segunda de las opciones.

En nuestro ejemplo vamos a cumplimentar la notificación de alta de un fichero de "Nóminas - Recursos Humanos" (empleados), por lo que, conforme a la recomendación anterior marcamos la casilla "Tipo" y después la casilla "Nóminas - Recursos Humanos".

Figura 3.- Selección de modelo de declaración de alta y tipo de fichero a declarar.

Seguidamente, debemos seleccionar el sistema a emplear para presentar la documentación. De los tres sistemas que se presentan: "Formulario en papel" (para presentarla hay que imprimir al finalizar toda la documentación: contenido más hoja de solicitud de inscripción); "Internet" (el contenido se envía por Internet y sólo hay que imprimir la hoja de solicitud de inscripción) e "Internet firmado con certificado digital" (todo el trámite se realiza por Internet), para pymes y micropymes recomiendo marcar la casilla "Internet".

Figura 4.- Selección del sistema para presentar la documentación.

Tras lo que se podrá ya empezar a cumplimentar la declaración del fichero pulsando sobre el botón "Cumplimentar".

Figura 5.- Botón para comenzar a cumplimentar la declaración de alta del fichero.

En el siguientes post iré explicando los siguientes pasos a dar.

+-+Ejemplo+declaraci%C3%B3n+de+fichero+a+la+LOPD+(Sistema+Nota).JPG)

Comentarios

Publicar un comentario